4月15日配布のWindowsセキュリティ更新プログラムにセキュアブート確認機能が追加されました。この機能の目的と、弊社4PCのセキュアブート状況を示します。

セキュアブート確認機能の目的

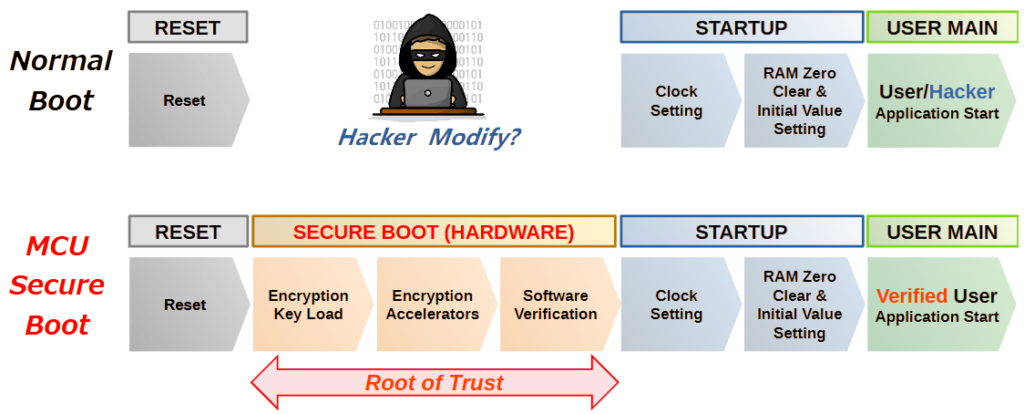

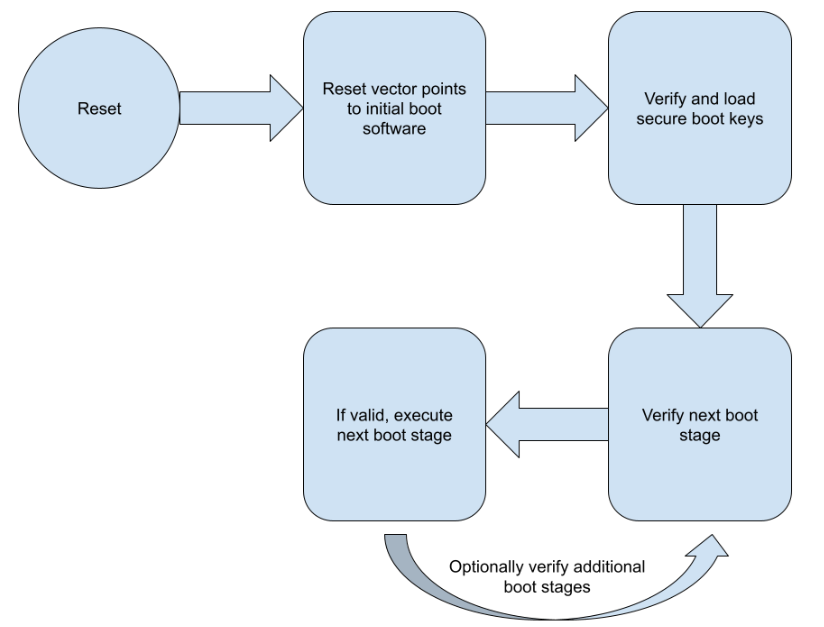

Win11要件の1つが起動時ソフトウェアの信頼性示す証明書を持つことです。この証明書利用の安全なPC起動方法をセキュアブートと言います。

この証明書の有効期限は、2026年6月です。そこで、Microsoftは通常の更新プログラムを通じてこの証明書を最新状態へ更新し、セキュアブート継続を推薦しています。有効期限が切れた証明書では、最悪の場合PCが起動しない可能性もあるからです。

4月例セキュリティ更新プログラムは、このセキュアブート更新状態をユーザへ明示し、本機能が無いPCの排除、つまり更新証明書付き新PC購入をユーザへ促すことがMicrosoftの目的だと思います。

4PCセキュアブート状況

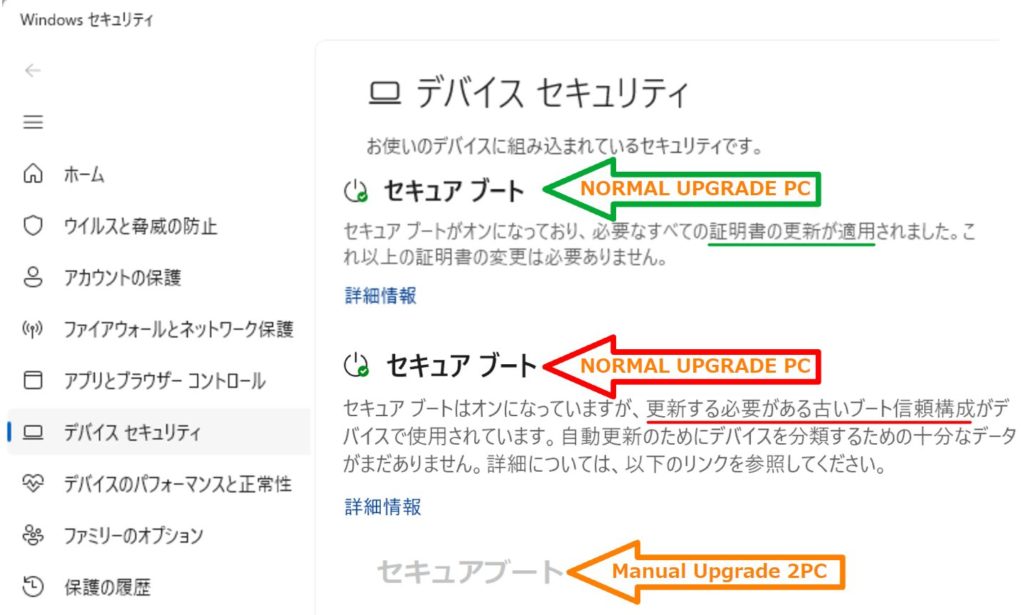

2PCは、証明書を持ちアップグレードしたPCで、うち1台は証明書が古いままのPCです。残り2PCは、証明書が無い為、筆者がアップグレードツール:Rufusを使ってセキュアブート要件を削除し、Win11 25H2へ(無理やり)手動アップグレードしたPCです。

4PCのセキュアブート状態を抜粋したのが上図です。設定の検索ウインドへセキュアと入力し、デバイスセキュリティを選ぶと各PCのセキュアブート状態が示されます。

正常にアップグレードしたPCの1台は、セキュアブートがオンで証明書変更済みです。もう1台は、セキュアブートはオンですが、PC稼働率が低いためか証明書更新ができていません。対応に、手動にて証明書更新を行う予定です。

Rufus手動アップグレードの2PCは、そもそもセキュアブート項目自体がありません(図はグレー表示)。

しかしながら、6月以降もこの2PCは安全性を無視しつつも起動すると筆者は思います。Rufusでセキュアブート機能を削除済みだからです。この結果は、6月以降に投稿予定です。

Summary:セキュアブートとRufus

弊社4PCを例に、4月のWinセキュリティ更新プログラムに追加されたセキュアブート確認機能を示しました。Rufus手動Win11アップグレードPCは、セキュアブート項目の表示がありません。

正常アップグレードWin11 PCでも、低稼働率などから起動時ソフトウェア信頼性を示す証明書の更新ができず、最悪PC不起動になるかもしれません。従って、手動証明書更新は必須です。

セキュリティの重要性はますます増します。しかし、それに伴う運用/更新の手間も増えます。運用を間違うと安全側とは言え起動しない致命的事態を招きます。一方、セキュリティを省くと、攻撃リスクは増えますが今回のような不測事態を初めから回避できるなどのメリット!?があります。

セキュリティの一長一短を示す具体例です。押し付けや排除ではなく、自己責任でセキュリティを設定できることが、パーソナルコンピュータでは重要だと筆者は思います。

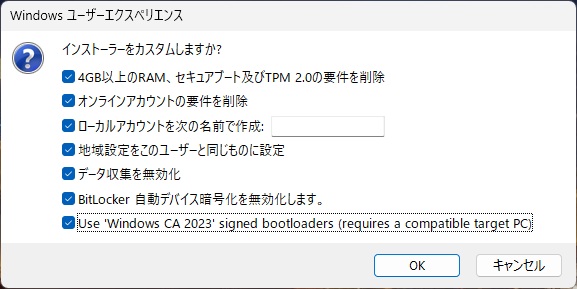

Afterword:Rufus 4.10以降は更新済み証明書インストール

Rufus 4.11以降は、更新済み証明書(UEFI CA 2023)でインストールメディア作成機能が付いています。つまり、Rufusツールは、安全なPC起動要件を満たし、Rufus手動アップグレード方法そのものはセキュアブートします。